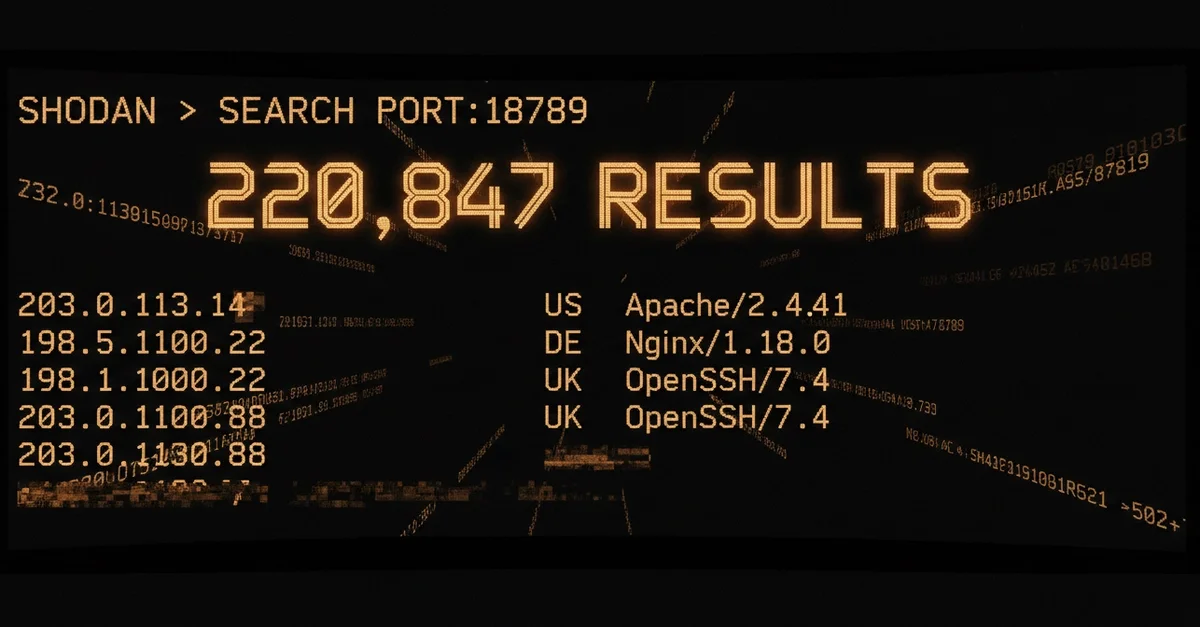

OpenClaw의 220,000+ 노출 인스턴스에서 3가지 설정 오류 수정으로 5분 내 보안 노출 차단

220,000+ OpenClaw Instances Are Exposed. Here's How to Check Yours.

AI 요약

Context

OpenClaw 배포 시 기본 설정이 게이트웨이를 모든 네트워크 인터페이스(0.0.0.0:18789)에 바인딩하며, 공식 문서의 경고가 사용자가 주로 확인하는 위치에 없어 220,000+ 인스턴스가 외부에 노출되었다. CVE-2026-25253(ClawJacked, CVSS 8.8)은 TLS 없이 브라우저가 로컬호스트의 게이트웨이 토큰을 무제한 브루트포스 가능하게 했고, 10,700개 중 824개의 ClawHub 스킬이 악성으로 식별되어 공급망 위험이 발생했다.

Technical Solution

- 게이트웨이 바인딩을 0.0.0.0에서 127.0.0.1(loopback)으로 변경:

gateway.bind필드를 "loopback"으로 설정하여 외부 접근 차단 - 리버스 프록시/터널 환경에서 3가지 필수 플래그 추가:

gateway.controlUi하위에dangerouslyDisableDeviceAuth,dangerouslyAllowHostHeaderOriginFallback,allowInsecureAuth플래그를 JSON 형식으로 설정 - TLS 종료 위치 재설계: 리버스 프록시에서 HTTPS 처리 후 같은 호스트의 게이트웨이로는 HTTP 통신, 다른 호스트면 양쪽 모두 TLS 적용

- ClawJacked 취약점 패치: v2026.1.24-1 이상으로 업그레이드하여 토큰 브루트포스 공격 방어

- 설치된 스킬 감사: ClawHub에서 자동 설치되는 추천 스킬의 공급망 검증

Impact

- 220,000+ 인스턴스 중 SecurityScorecard가 확인한 135,000개 인스턴스의 게이트웨이 노출 범위

- ClawHavoc 공급망 공격에서 ClawHub 전체 10,700개 스킬 중 824개(약 7.7%)가 악성으로 확인

- Clawdex 커뮤니티 스캐너의 감지율 10% 미만

Key Takeaway

배포 가이드의 보안 경고는 사용자의 실제 검색 경로에 배치해야 하며, 기본 설정이 보안 취약점으로 작용할 때는 설정 파일에 명확한 주석과 함께 안전한 기본값을 제시해야 한다. 프록시 환경 전용 설정 플래그는 상위 JSON 구조 및 명확한 조건부 문서화를 통해 오류 설정 가능성을 최소화할 수 있다.

실천 포인트

OpenClaw를 배포하는 인프라 팀은 포트 스캔(nmap -p 18789), 설정 감사(openclaw.json의 bind/dangerously 플래그 확인), 버전 확인 3가지를 배포 후 5분 내 실행하면 ClawJacked 공격과 토큰 탈취 노출을 차단할 수 있다. 특히 리버스 프록시 환경에서 `dangerouslyDisableDeviceAuth` 플래그의 누락은 브라우저 연결 오류(1000: no reason)로 나타나므로, 이 증상 발생 시 해당 3가지 controlUi 플래그를 JSON 중첩 형식으로 추가해야 한다.