We Stopped Bolting Security onto MCP. We Built It In.

mistaike.ai가 MCP 도구 호출마다 데이터 손실 방지·0-day CVE 보호·콘텐츠 안전 검사를 기본으로 내장해 엔터프라이즈 급 보안을 무료 게이트웨이로 제공

AI 요약

Context

기존 엔터프라이즈 MCP 보안 플랫폼은 연 5자리 수준 비용, 전담 보안팀 필요, 수개월 설정 시간이 소요되었다. AI 에이전트가 MCP 도구를 호출할 때 신뢰 기반 접근(패키지 설치처럼 이름만 믿고 연결)으로 운영되면서 Smithery.ai 사례처럼 경로 순회(path traversal) 취약점이 3,243개 MCP 서버와 수천 개 API 키를 노출했고, 조사 결과 MCP 구현의 82%가 경로 순회 취약점을 가진 상태였다.

Technical Solution

- 양방향 실시간 데이터 손실 방지(DLP): 모든 MCP 도구 호출을 50ms 이하 지연으로 양방향 스캔하되, 아웃바운드(에이전트→도구)에서 비밀번호·자격증·개인정보·금융 데이터를 차단하고 인바운드(도구→에이전트)에서 API 키·데이터베이스 연결 문자열·개인 데이터를 제거한 후 정제된 응답만 에이전트가 처리하도록 구현

- 0-day CVE 보호: 도구 응답에 포함된 SQL injection 벡터·경로 순회 구문·안전하지 않은 역직렬화 패턴을 CVE 데이터셋과 보안 연구에서 추출한 9,527개 알려진 취약점 패턴과 교차 참조해 플래그 처리하고, 매일 최소 1회 CVE 리스트 업데이트로 자동 보호 제공

- 콘텐츠 안전 검사: 도구 응답의 프롬프트 주입 공격을 데이터 손실 방지 파이프라인과 독립적으로 스캔하되, 민감도 조정 가능·서버별 임계값 오버라이드·모든 플래그의 완전한 감사 추적 제공

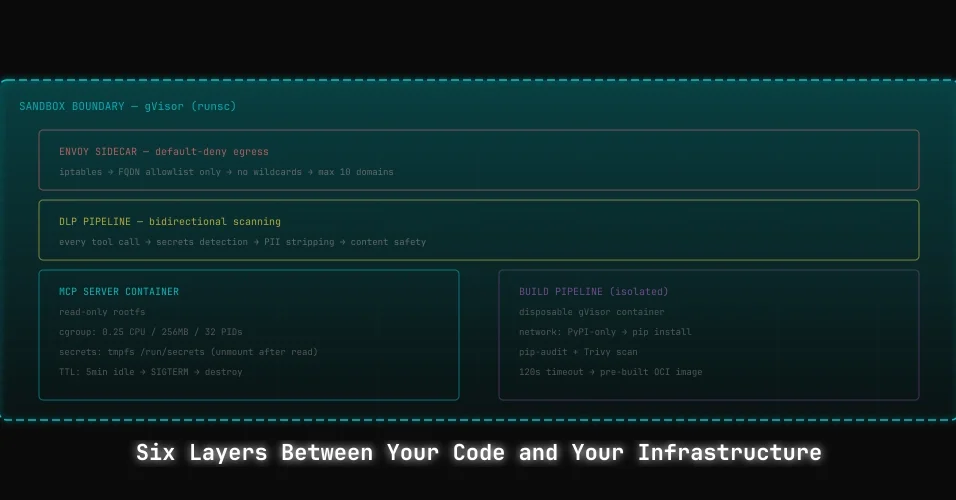

- 6계층 격리 구조(관리형 호스팅): (1) 커널 수준 샌드박싱으로 시스템 호출 차단, (2) 기본값 거부 송신으로 선언된 외부 도메인(최대 10개, FQDN만, 와일드카드 불가) 외 모든 아웃바운드 접근 차단, (3) 봉투 암호화된 비밀번호를 런타임에 프로세스 메모리에만 주입 후 즉시 경로 제거, (4) 샌드박스된 빌드 파이프라인으로 PyPI만 접근 가능하게 하고 종속성 사전 취약점 스캔, (5) CPU·메모리·스토리지·PID 고정 제한으로 자원 고갈·포크 폭탄 공격 방지, (6) 5분 유휴 후 컨테이너 완전 삭제로 상태 누적 제거

Impact

데이터 손실 방지 지연 시간 50ms 이하, 0-day CVE 보호 9,527개 취약점 패턴 커버, 무료 게이트웨이로 추가 비용 없이 모든 MCP 도구에 0-day CVE 보호 제공

Key Takeaway

MCP 호출 같은 신뢰 경계(trust boundary)를 통과하는 모든 데이터 이동에 보안을 기본값으로 내장하고(shift-left), 설정 오버헤드 없이 개발자가 즉시 사용 가능하도록 설계하면 엔터프라이즈 보안을 진입 장벽 없이 제공할 수 있다.

실천 포인트

AI 에이전트가 MCP·도구·외부 API를 호출하는 환경에서 양방향 데이터 검사(credentials 아웃바운드 필터링 + 응답 inbound sanitization)와 응답 패턴 검증(CVE 데이터베이스 교차 참조)을 미들웨어 레이어에 기본 구현하면, 신뢰되지 않는 제3자 코드 실행으로 인한 데이터 유출과 공급망 공격 위험을 설정 변경 없이 차단할 수 있다.