피드로 돌아가기

Dev.toSecurity

Dev.toSecurity

원문 읽기

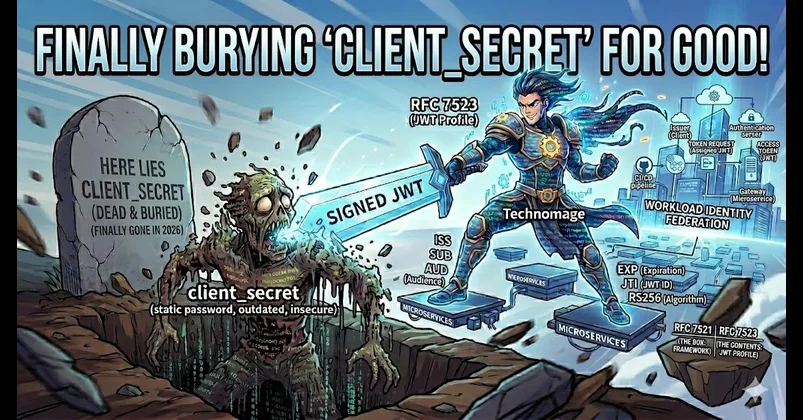

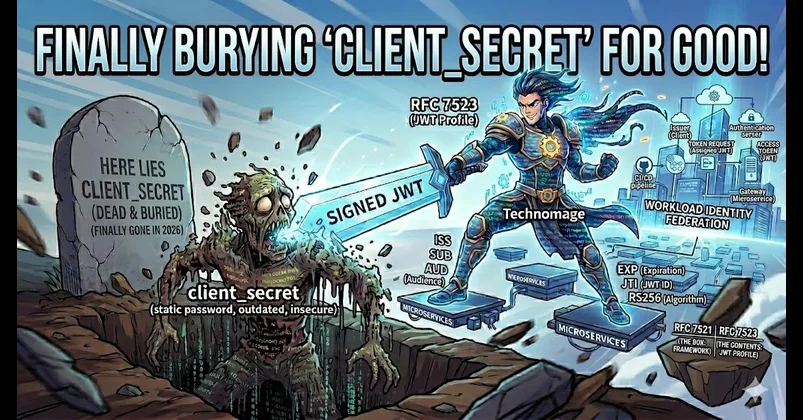

RFC 7523 기반 Secretless M2M 인증으로 정적 자격 증명 리스크 제거

RFC 7523 Deep Dive: JWT Profile

AI 요약

Context

전통적인 M2M 인증 방식인 client_secret 기반의 정적 비밀번호 전달 체계는 CI/CD 파이프라인 및 설정 파일 내 하드코딩으로 인한 보안 취약점 노출 위험 상존. 특히 브라우저 기반의 사용자 개입이 불가능한 배치 프로세스나 마이크로서비스 간 통신에서 안전한 인증 메커니즘 확보가 시급한 상황.

Technical Solution

- RFC 7521의 Assertion 프레임워크를 구체화하여 JWT를 데이터 포맷으로 채택한 RFC 7523 프로파일 적용

- Authorization Grant 방식으로 JWT를 활용하여 클라이언트가 Private Key로 서명한 토큰을 직접 전송함으로써 client_secret 없이 Access Token을 획득하는 구조 설계

- Client Authentication 과정에서 client_assertion 파라미터에 JWT를 포함시켜 정적 비밀번호를 대체하는 신원 증명 체계 구축

- RS256 알고리즘 강제 적용을 통한 공개키 기반 암호화 체계 구현으로 Secret 공유 부담 제거

- jti(JWT ID) 기반의 캐싱 및 중복 검증 로직을 통한 Replay Attack 원천 차단

- aud(Audience) 및 exp(Expiration) 클레임의 엄격한 검증을 통해 토큰 오용 및 유출 시 피해 범위 최소화

실천 포인트

- M2M 인증 시 client_secret 대신 RFC 7523 기반 JWT Grant 도입 검토 - JWT Payload 내 iss, sub, aud, exp 클레임 필수 포함 및 서버측 엄격한 Validation 로직 구현 - 보안 강화를 위해 JWT 유효 기간(exp)을 5~15분 내외의 짧은 윈도우로 설정 - Replay Attack 방지를 위해 jti 클레임을 활용한 사용 완료 토큰 추적 메커니즘 적용 - 서명 알고리즘으로 RS256 이상의 비대칭키 방식 채택 여부 확인