피드로 돌아가기

Dev.toSecurity

Dev.toSecurity

원문 읽기

MCP 에이전트 권한 오남용 방지, AgentBond의 Zero-Trust 위임 설계

Zero-Trust Capability Delegation for MCP Agents: How I Built AgentBond

AI 요약

Context

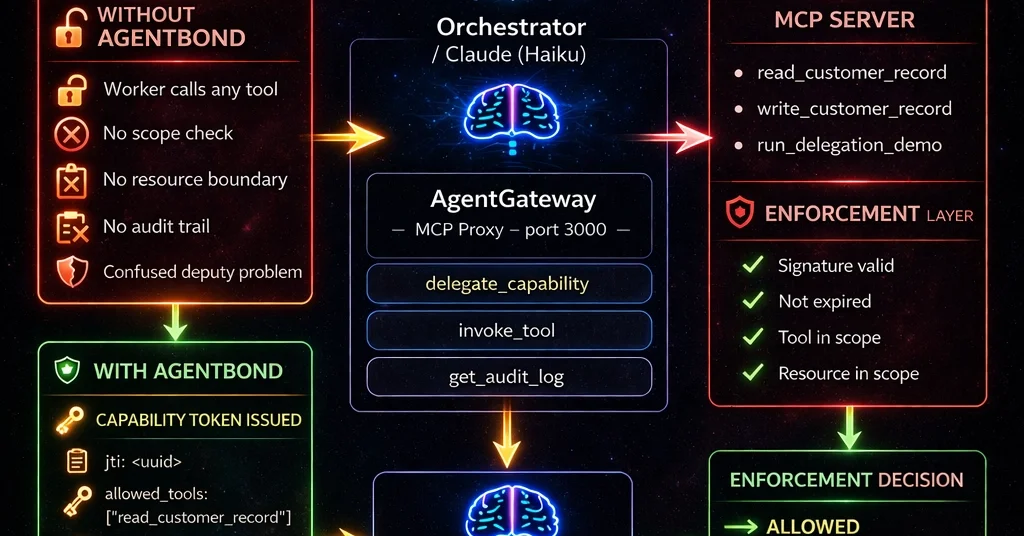

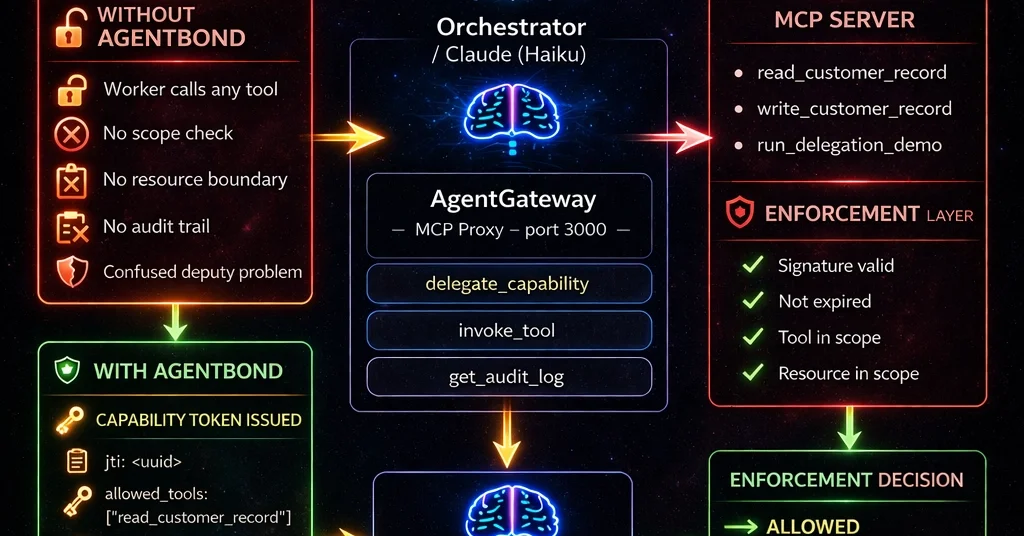

MCP 스펙은 도구 호출 방식만 정의할 뿐 워커 에이전트의 세부 권한 제어 기능이 부재한 상태. 오케스트레이터가 권한을 위임하면 워커가 모든 권한을 상속받는 구조적 한계 존재. 이로 인해 의도치 않은 도구 호출이나 무분별한 재위임이 발생하는 Confused Deputy 문제 노출.

Technical Solution

- LLM의 추론 영역과 별개로 실제 실행 권한을 제어하는 Enforcement 레이어 분리 설계

- 특정 도구, 리소스, TTL(Time-To-Live)을 정의하고 HMAC-SHA256으로 서명한 JWT 기반 Capability Token 도입

- 토큰 서명 유효성, 만료 여부, 허용 도구 목록, 리소스 범위의 4단계 결정론적 검증 규칙 적용

- 모든 위임 및 호출 시도를 머신 리더블 형태로 기록하는 구조화된 Audit Log 체계 구축

- AgentGateway를 통해 실제 도구를 캡슐화하고 오직 invoke_tool 인터페이스를 통해서만 접근 가능한 게이트웨이 구조

- Claude-Haiku 모델이 상황에 맞는 최소 권한을 스스로 판단하여 delegate_capability 도구로 토큰을 발행하는 동적 권한 할당 방식

Key Takeaway

에이전트의 자율적 추론과 시스템의 실행 권한을 분리하여 확률적 LLM 동작을 결정론적 보안 정책으로 제어하는 Zero-Trust 아키텍처의 중요성.

실천 포인트

에이전트 간 권한 위임 시 전체 권한 상속 대신 JWT를 활용해 도구와 리소스 단위의 최소 권한 토큰을 발행하고 검증하는 구조를 채택할 것